تست نفوذ چیست؟ معرفی انواع ابزار های تست نفوذ

- .:: تست نفوذ چیست؟ معرفی انواع ابزار های تست نفوذ ::.

- تست نفوذ چیست ؟

- اهداف تست نفوذ

- مراحل تست نفوذ

- روش های کسب درآمد از این روش

- جمع آوری اطلاعات

- روش های جلوگیری از تست نفوذ

- ابزار های معروف در زمینه تست نفوذ

- 1. Nmap

- کاربرد ابزار انمپ ( Nmap ) چیست ؟

- آموزش رایگان Nmap کلیک کنید !

- 2. Metasploit

- دوست داری کاملا تخصصی با متاسپلویت آشنا بشی کلیک کنید !

- 3. Wireshark

- دوره تجزیه و تحلیل شبکه با وایرشارک !

- 4. Cain and Abel

- 5. John The Ripper

- بعصی از توانایی های این ابزار !

- آموزش و معرفی کارایی ابزار John The Ripper کلیک کنید !

- 6. Aircrack-ng

- آموزش کار با ابزار Aircrack-ng کلیک کنید !

- 7. Acunetix

- 8. Maltego

- دوره تخصصی جمع آوری اطلاعات کلیک کنید !

- 9. W3af

- 10. Wp-Scan

- بهترین توزیع های امنیتی

- 1. Back Truck

- 2. Kali Linux

- 3. Black Arch

- 4. Back Box

- 5. Parrot

.:: تست نفوذ چیست؟ معرفی انواع ابزار های تست نفوذ ::.

» باسلام، با یکی دیگر از مقالات آموزشی امنیتی با شما کاربران محترم هستیم..

اینبار با موضوع تست نفوذ چیست ؟ معرفی انواع هکر ها و بررسی و معرفی انواع ابزار های تست نفوذ در یک مقاله کاملا کامل با شما هستیم..

تست نفوذ چیست ؟

» تست نفوذ یا همان Penetration Testing، به مراحل و اقدامات قبل از هک یک سرور یا سایت یا هرچیز دیگر گفته میشود.

اهداف تست نفوذ

» هدف های تست نفوذ به دو دسته تقسیم میشود.

- جهت بررسی آسیب پذیری سایت و رفع آسیب پذیری

- جهت پیدا کردن آسیب پذیری و نفوذ به سایت یا هرچیز دیگر(در این پست ما تارگت مشخصی نداریم و منظور از تست نفوذ هر چیز قابل هک است)

مراحل تست نفوذ

- جمع آوری اطلاعات در مورد مدیر سایت یا سرور

- جمع آوری اطلاعات در مورد مدل دستگاه و سرور

- انجام حملات بروت فورس و مهندسی اجتماعی با اطلاعات کسب شده

- بررسی آسیب پذیری سایت یا دستگاه برای نفوذ

- پیدا کردن یک آسیب پذیری و باگ

- و..

روش های کسب درآمد از این روش

» روش های کسب درآمد از تست نفوذ را می توان به سه دسته و سه روش تقسیم کرد :

-» 1. روش Black Hat : در ان روش هکر بدون اجازه صاحب سایت، شروع به Penetration Testing میکند و می تواند با فروش اطلاعات سایت و اخاذی از مدیر سایت کسب درآمد کند (این روش غیر قانونی می باشد و هکر باید خسارت سایت قربانی را بدهد و احتمالا در صورت داشتن شاکی خصوصی به زندان نیز محکوم می شود)

-» 2. روش Gray Hat : در این روش هکر بدون اجازه مدیریت سایت، شروع به انجام عمل Penetration Testing می کند؛ و پس از پیدا کردن آسیب پذیری خاصی می تواند به مدیر سایت اطلاع دهد و مژدگانی دریافت کند و آسیب پذیری مذکور را پچ کند (اما در این روش مدیر سایت باز هم می تواند از شما شکایت کند زیرا Penetration Testing بدون رضایت ادمین سایت کاملا غیرقانونی بشمار میرود و جرم محسوب می شود)

-» 3. روش White Hat : در این روش هکر طبق یک قرارداد رسمی با صاحب سایت در عوض دریافت هزینه ای، اقدام به کشف آسیب پذیری می کند و کاملا این روش قانونی بشمار میرود؛ اما هکر اجازه هک یا انتشار محتویات و اسناد شرکت یا وبسایت را ندارد

جمع آوری اطلاعات

» جمع آوری اطلاعات (Information Gathering)، به مجموعه فعالیت ها برای بدست آوردن اطلاعاتی در مورد تارگت و هدف گفته میشود.

-» در این روش هکر سیع میکند با استفاده از روش هایی اقدام به جمع آوری اطلاعات در مورد هدف خود کند که این اطلاعات می تواند شامل : اسامی ادمین سرور،تاریخ تولد و اسامی موضوعات مورد علاقه ادمین باشد یا جمع آوری در مورد نوع و مدل سرور و دستگاه !

روش های جلوگیری از تست نفوذ

» همیشه تست نفوذ یک از اقدامات دردسر ساز برای مدیران سرورها و سایت ها بوده

و می توان گفت اگر ما جلوی تست نفوذ را بگیریم، عملا تا 70 درصد جلوی هک سرور و سایت خود را گرفته ایم.

» 1. نصب فایروال های نرم افزاری یا سخت افزاری : همیشه یکی از روش های جلوگیری از حملات تست نفوذ، استفاده از فایروالهای سخت افزاری و نرم افزاری برای بررسی و کنترل ارتباط داخل شبکه به شمار م آید و شما حتما باید از یک فایروال در شبکه خود استفاده کنید

» 2. بروزرسانی مداوم : زمانی که یک آسیب پذیری در سطح اینترنت کشف میشود؛ سریعا برنامه نویسان اون افزونه یا پکیج اقدام به پج اون آسیب پذری میکنند و شما موظف هستید برای رفع آن آسیب پذیری سریعا سرور و دستگاه خود را به آخرین نسخه بروز رسانی کنید

» 3. محدود سازی دسترسی ها برای افراد غیر ضروری : گاهی یکی از دلایل هک، خیانت و سواستفاده یکی از اجرا سازمان ما از اطلاعات هست.

پس تا جا ممکن دسترسی کارمندان خود را محدود کنید و نگذارید به اطلاعات مهم شما دسترسی داشته باشند.

» 4. تغییر رمزها هر چند وقت یکبار: همیشه یکی از راه های پیشگیری از هکر، تغییر رمزهای مهم هر چند وقت یکبار بوده است؛ و با تغییر اطلاعات مهم عملا، عمر اطلاعات خود را کوتاه میکنید و هکر زمانی محدودی برای سو استفاده از اطلاعات شما را دارد

ابزار های معروف در زمینه تست نفوذ

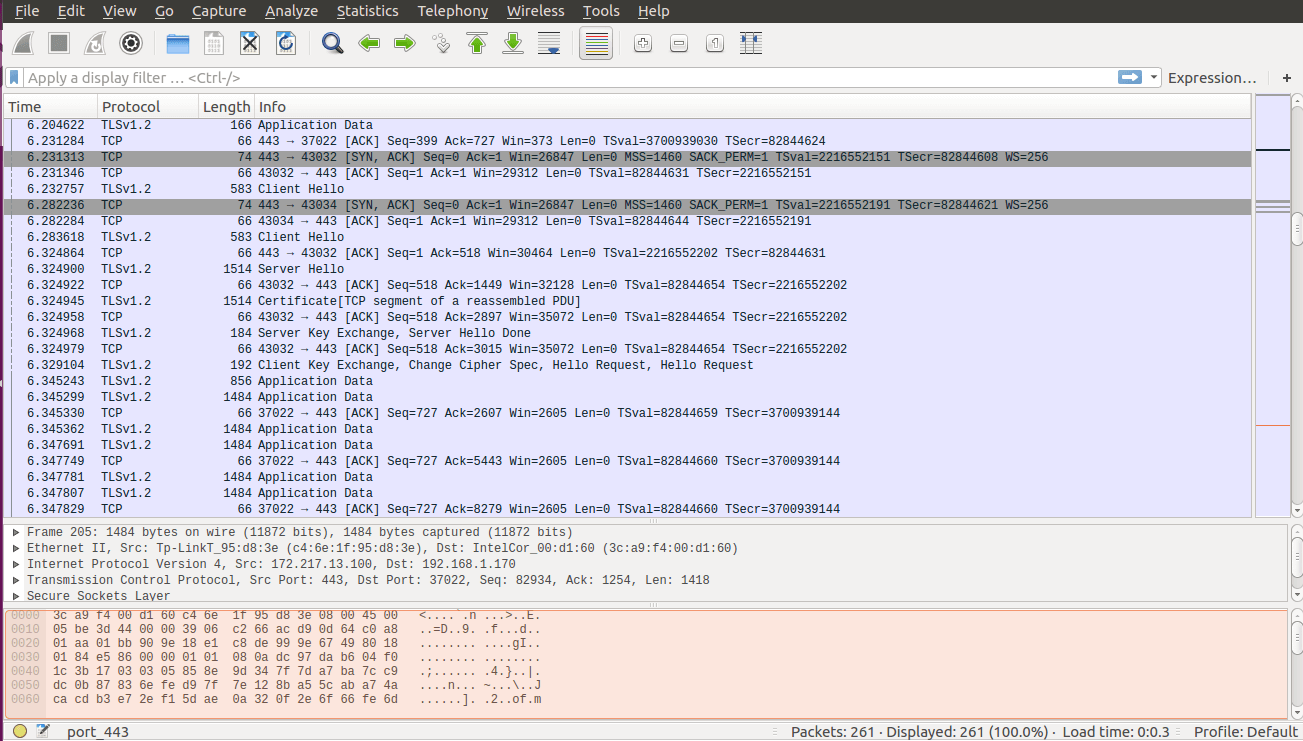

1. Nmap

» اولین ابزار 10 ابزار پر کاربرد در زمینه هک و امنیت؛ انمپ یک ابزار در زمینه اسکن و بررسی پورت ها هست این ابزار به دست گُردُن لیون در سال 1997 نوشته شد؛ و در سال 2005 نسخه گرافیکی آن موسوم به Zenmap به بازار روانه شد، این ابزار تا کنون بهترین ابزار اسکن پورت ها بوده و توانایی آن را میتوان موارد زیر شمورد :

کاربرد ابزار انمپ ( Nmap ) چیست ؟

» انمپ (به انگلیسی: Nmap) (برگرفته از حروف اول Network Mapper) یک پویشگر امنیتی است

که در ابتدا به دست گُردُن لیون (با اسم مستعار فیودور واسکوویچ) نوشته شده و برای کشف میزبانها و خدمتگزاران در یک شبکه رایانهای و در نتیجه ایجاد یک «نگاشت» از شبکه، استفاده میشود. برای این منظور انمپ بستههای دستکاری شده را به سمت هدف میفرستد و سپس پاسخ آنها را تحلیل میکند !

-» اسکن پورت ها

-» بایپس فایروال ها

-» اسکریپت های بروت فورس !

آموزش رایگان Nmap کلیک کنید !

2. Metasploit

» متاسپلویت یک فریمورک بر پایه زبان روبی می باشد !

که قصد ایجاد این فریمورک برای پیدا کردن باگ ها و تست نفوذ به آنها بوده؛ ( در بیان کلی متاسپلویت یک رت و تروجان محسوب میشود ) !

-» یک ابزار برای تست نفوذ و استفاده از اکسپلویت است که اجازه میدهد تا شما طراحی و اکسپلویتهای لازم در این مورد خاص از فشار نبرد که پیلود است که در صورت عدم موفقیت حمله برای مثال نصب یک پوسته یا یک VNC سرور امکانپذیر میکند. همچنین این چارچوب امکان رمز نگاری کد شل را میدهد که میتواند این حمله از شناسه یا IPS پنهان کند. برای حمله به سرور از راه دور سرویسها و نسخهها که نیاز تحقیقات بیشتری دارد میتوان با کمک ابزار انمپ یا nessus انجام داد.

دوست داری کاملا تخصصی با متاسپلویت آشنا بشی کلیک کنید !

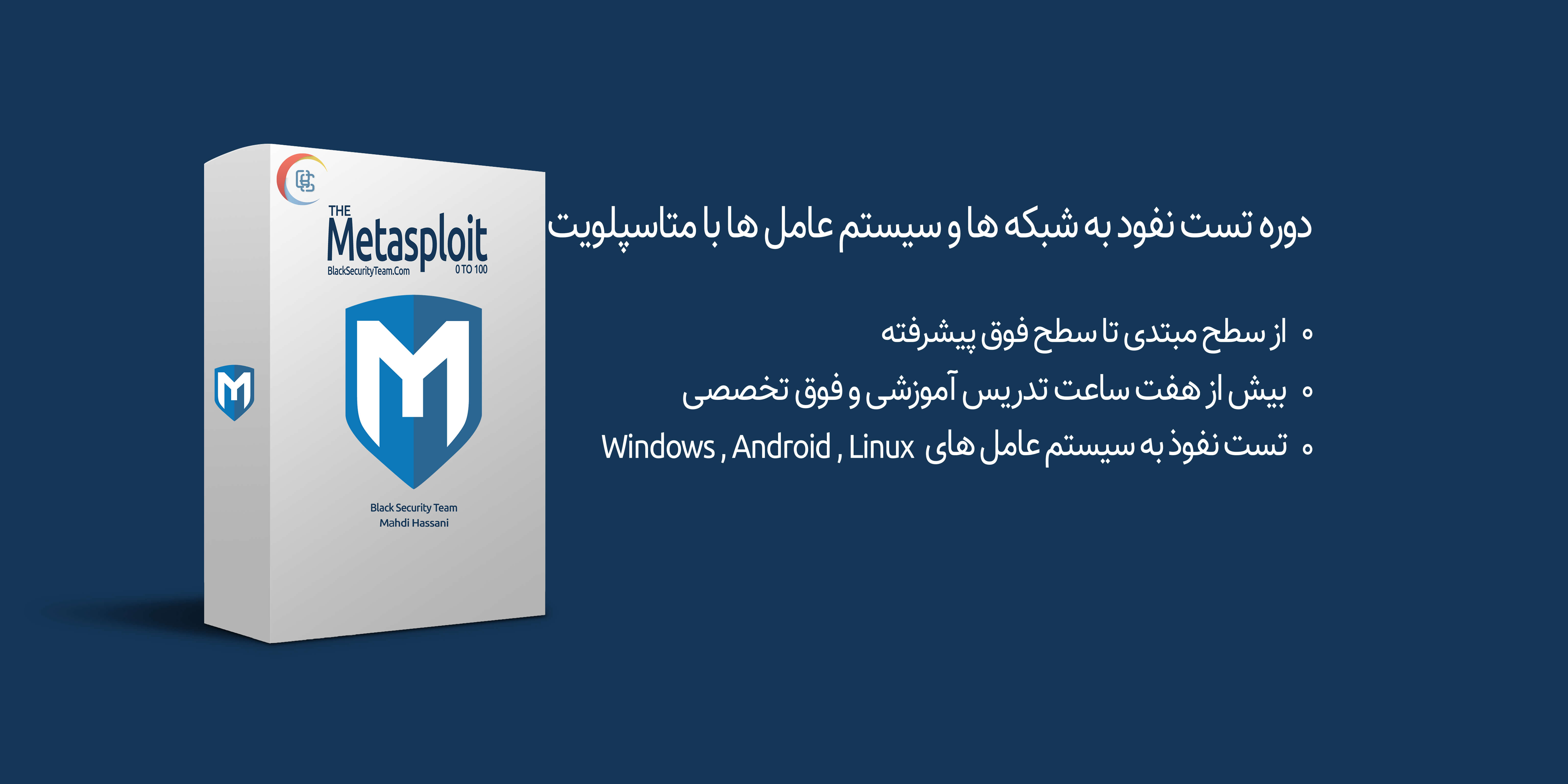

3. Wireshark

» این ابزار در زمینه بررسی پکت های شبکه و شنود شبکه و همچنین عیب یابی شبکه کاربرد دارد و یکی از محبوب ترین ابزارها در زمینه Sniffing به حساب می آید و..

-» Wireshark یک آنالایزر بسته بندی آزاد و منبع باز است !

این ابزار برای عیب یابی و بررسی پکت های شبکه کاربرد دارد ، و همینطور برای تجزیه و تحلیل ، توسعه پروتکل نرم افزار و ارتباطات و آموزش استفاده می شود. در ابتدا با نام Ethereal ، این پروژه در ماه مه 2006 به دلیل مشکلات مارک تجاری به Wireshark تغییر نام یافت.

دوره تجزیه و تحلیل شبکه با وایرشارک !

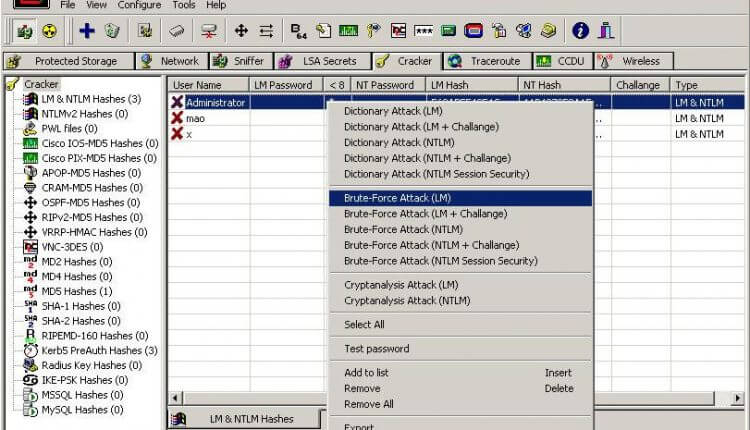

4. Cain and Abel

» این ابزار هم همانند Wireshark در زمینه بررسی پکت های شبکه و شنود شبکه کاربرد دارد !

با این تفاوت که این ابزار تنها برای سیستم عامل ویندوز هست و کاربرد اصلی آن بازیابی پسورد ها با عمل شنود شبکه هست !

5. John The Ripper

» این ابزار یک ابزار قدرتمند در زمینه کرک پسوردهای مختلف هست

که دیتابیس بسیار قدرتمندی دارد و توانایی کرک نوع های مختلف پسورد گذاری را دارد و به گفته فعالان امنیتی تنها ابزاری که توانایی کرک پسورد های لینوکس را دارد این ابزار هست و به جرعت میتوان آن را جز 3 ابزار برتر در این زمینه نام برد

بعصی از توانایی های این ابزار !

- کرک پسورد Zip,RAR

- کرک هش هایی چون MD5-MD4-Sha-1,Sha-256

- کرک پسورد های لینوکس

- کرک پسورد های ویندوز

آموزش و معرفی کارایی ابزار John The Ripper کلیک کنید !

6. Aircrack-ng

» یک مجموعه از ابزار هک وای فای و بررسی و تست نفوذ بر وایرلس ها که به مهاجم اجازه میدهد با روش های مختلف به پسورد وایرلس مورد نظر دست پیدا کند !

» Aircrack-ng یک برنامه کرکینگ پسورد های WEP و WPA-PSK 802.11 است !

که می تواند پس از حمله بسته های داده کافی ، پسورد را بازیابی کند. این حمله استاندارد FMS را به همراه برخی بهینه سازی ها مانند حملات KoreK و همچنین حمله PTW کاملاً جدید پیاده سازی می کند، بنابراین این حمله را بسیار سریعتر در مقایسه با سایر ابزارهای کرکینگ WEP انجام می دهد.

آموزش کار با ابزار Aircrack-ng کلیک کنید !

7. Acunetix

» یک اسکنر قوی در زمینه اسکن آسیب پذیری های وب اپلیکیشن ها و سرورها که در سال 2005 توسط یک تیم متخصص امنیتی نوشته شد و امکانات آن عبارت اند از :

-» Xss

-» کشف Sql Injection

-» بایپس کردن کپچا ها و..

-» بررسی پورت ها و برنامه های ران شده بر روی آن ها

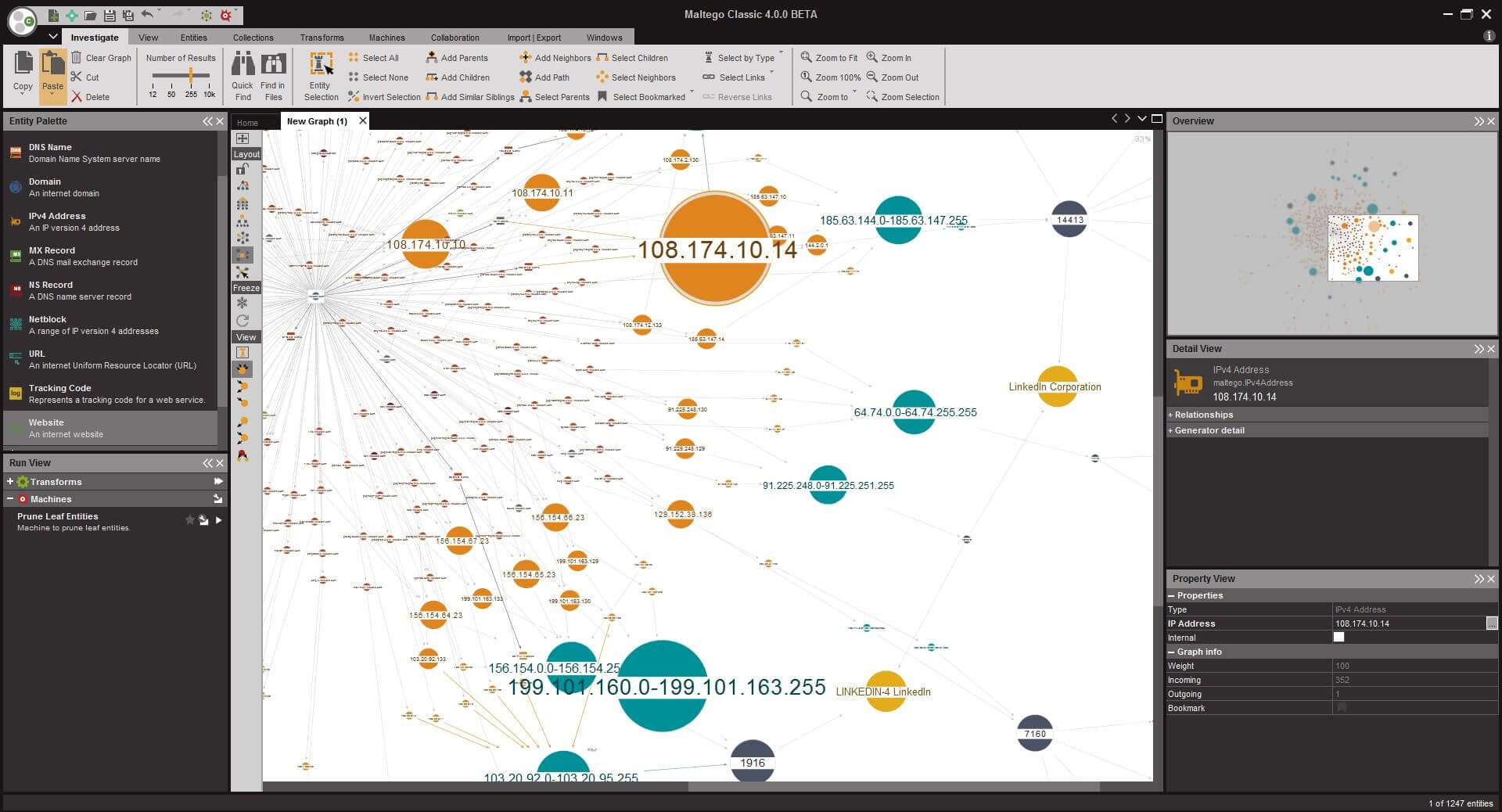

8. Maltego

» یک ابزار در زمینه Information Gathering یا جمع آوری اطلاعات که به با رابط گرافیکی

خود هر کاربری را شگفت زده میکند و در زمینه جمع آوری اطلاعات در مورد افراد ایمیلها سرورها و سایت ها و.. کاربرد دارد !

دوره تخصصی جمع آوری اطلاعات کلیک کنید !

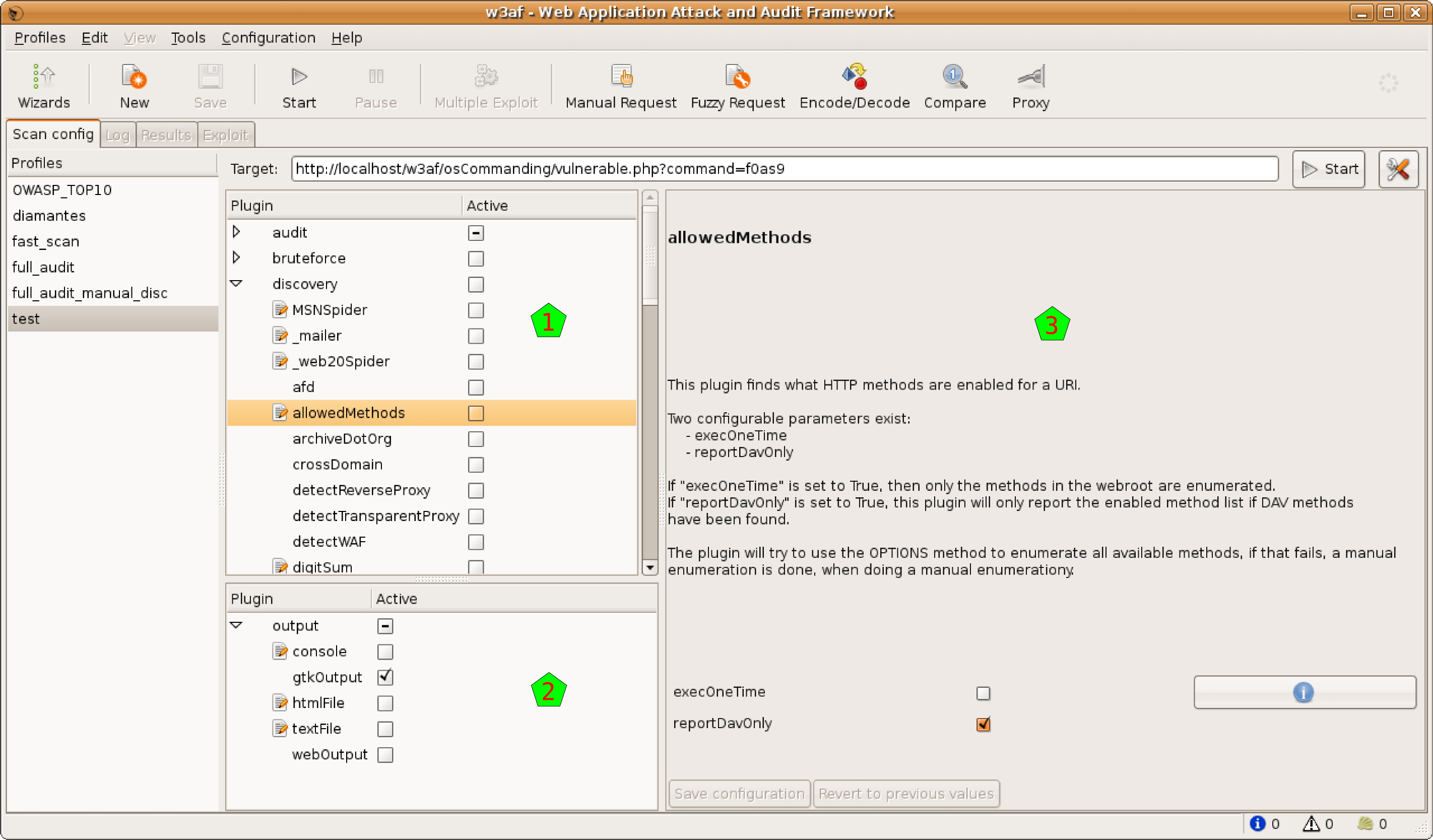

9. W3af

» یک اسکنر قدیمی در نسخه های پیشین کالی لینوکس که دیگر آپدیت نشد و امکانات آن عبارت اند از :

-» بررسی Header سایت

-» بررسی پورت ها

-» بررسی کوکی ها و..

-» ارسال درخواستهای HTTP

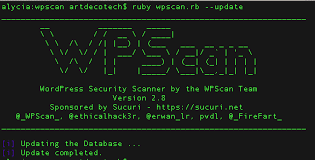

10. Wp-Scan

» یک اسکنر قوی در زمینه بررسی آسیب پذیری های سایت های وردپرسی !

که بطور پیش فرض بر روی توزیع کالی لینوکس نصب شده است و از دیگر امکانات آن می توان به انجام حملات بروت فورس نیز اشاره کرد و..

بهترین توزیع های امنیتی

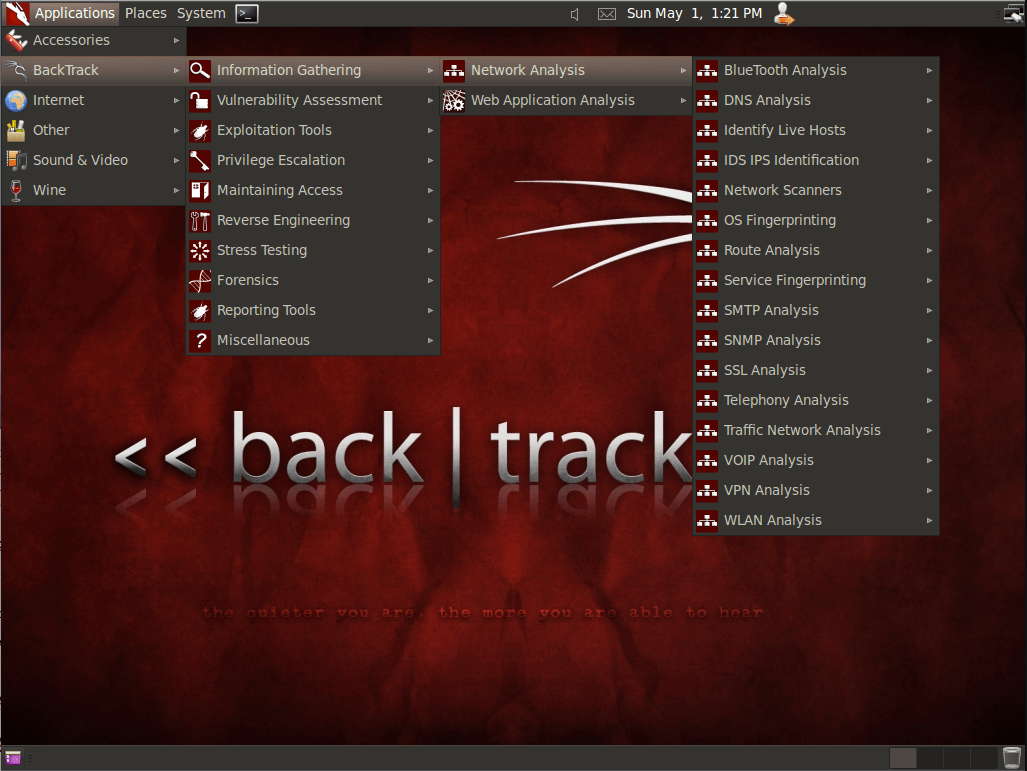

1. Back Truck

• یک توزیع لینوکس مبتنی بر GNU بود که برای کشف نقاط ضعف امنیتی سیستمهای مختلف کاربرد دارد !

این توزیع مارس در فوریه 2006 انتشار پیدا کرد و در سال 2013 توسط تیم امنیتی Offensive Security بر مبنای دبیان باز سازی شد و تحت عنوان کالی لینوکس منتشر کردند !

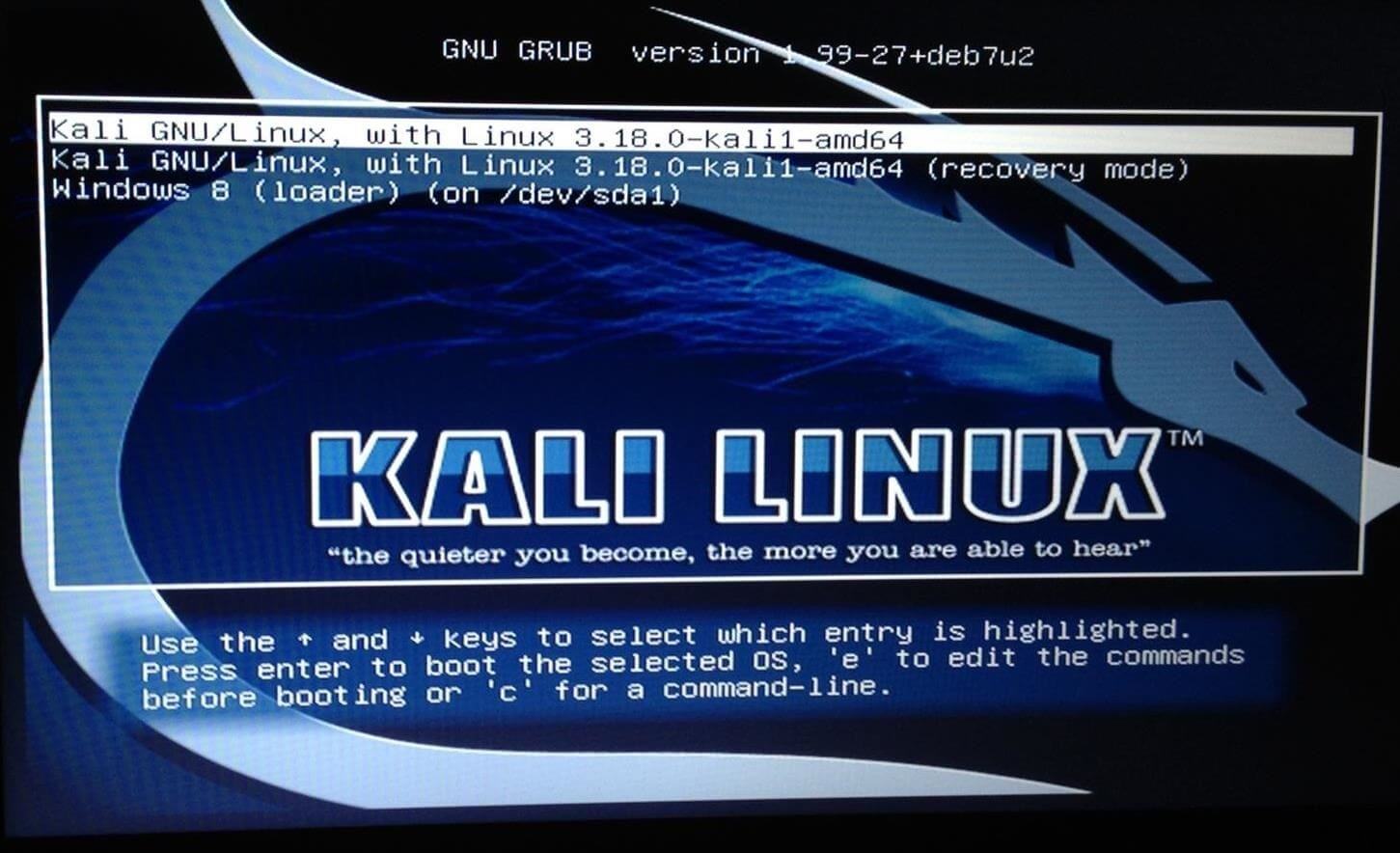

2. Kali Linux

• این نسخه، نسخه بارسازی شده بک ترک میباشد که در سال 2013 بجای بک ترک منتشر شده و ابزارهایی در زمینه های زیر را دارا است :

- جمع آوری اطلاعات

- تست نفوذ

- بررسی آسیب پذیزی

- مهندسی معکوس

- مهندسی اجتماعی

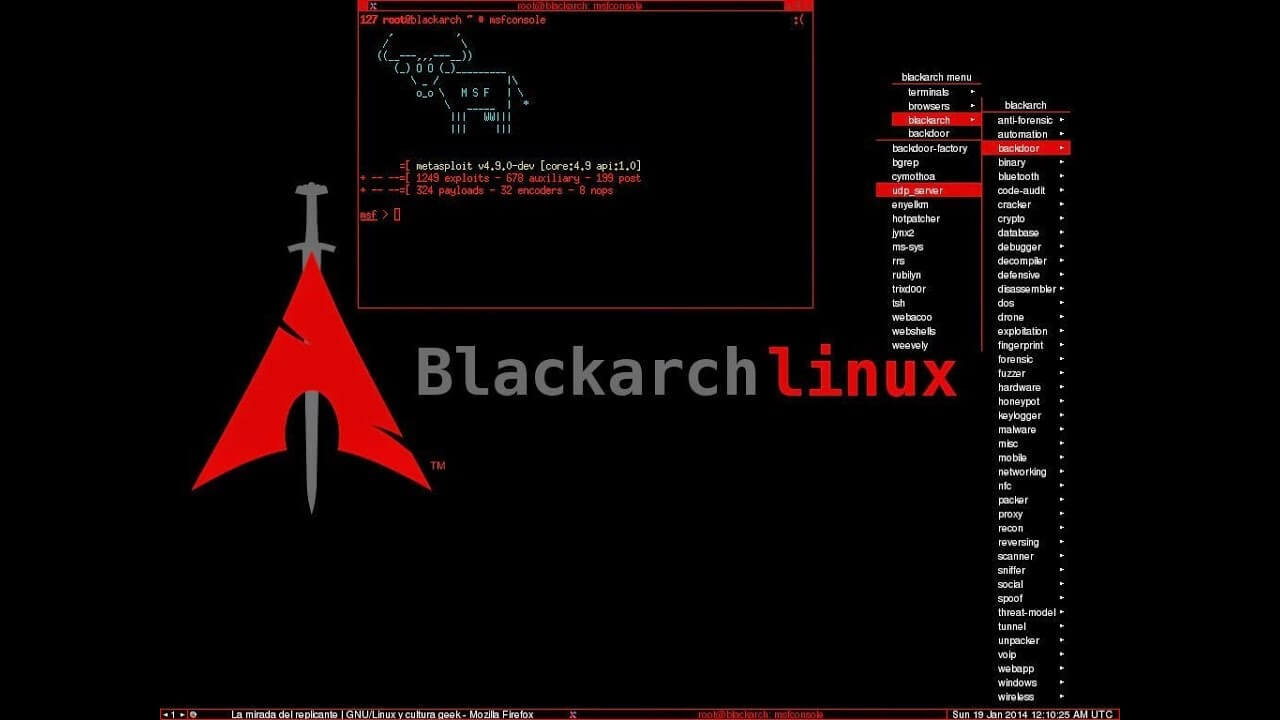

3. Black Arch

• توزیعی بر پایه ارچ ( ارک ) لینوکس که براس تست نفوذ و امنیت بارسازی شده

و از ویژگی های نسبت به کالی لینوکس سرعت و سادگی بهتره و همینطور ابزارهای بیشتر میباشد !

4. Back Box

• توزیعی دیگر در زمینه تست نفوذ و امنیت شبکه

که در سال های آخیر محبوبت زیادی پیدا کرده است و دارای بخش هایی چون تست نفوذ و جمع آوری اطلاعات و شنود اطلاعات و.. می باشد !

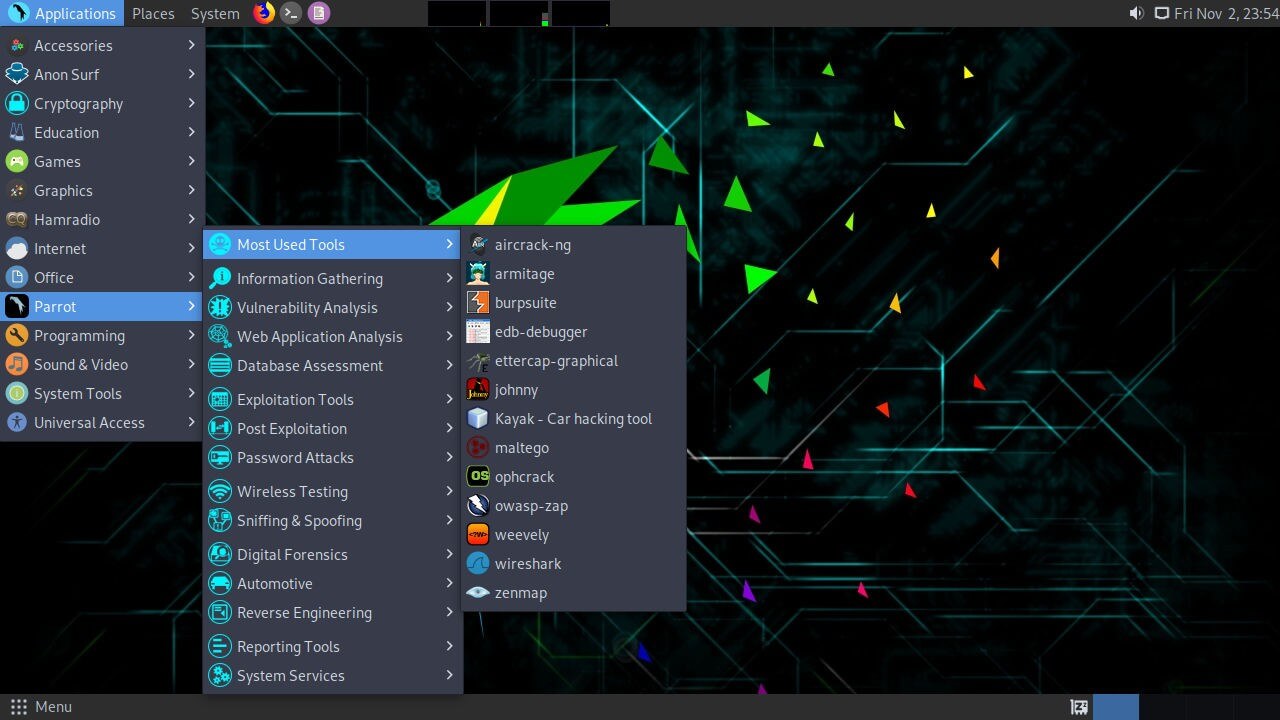

5. Parrot

• توزیع لینوکس مبتنی بر دبیان با توجه به امنیت کامپیوتر است؛ این توزیع برای تست نفوذ، ارزیابی و آسیب پذیری، آزمایشات کامپیوتری و مرور وب ناشناس توسط تیم Frozenbox طراحی شده !