کالی لینوکس چیست ؟ از سیر تا پیاز (دانلود جدیدترین نسخه کالی لینوکس)

- کالی لینوکس چیست ؟ از سیر تا پیاز (دانلود جدیدترین نسخه کالی لینوکس)

- نیم نگاهی به لینوکس

- کالی لینوکس چیست ؟

- ابزار های کالی لینوکس به چند دسته تقسیم میشوند ؟

- بخش Information Gathering

- بخش Vulnerability Analysis

- بخش Web Application Analysis

- بخش DataBase Assessment

- بخش Password Attack

- بخش Wireless Attacks

- بخش Reverse Engineering

- بخش Exploitation Tools

- بخش Sniffing & Spoofing

- بخش Post Exploitation

- بخش Forensics

- بخش Reporting Tools

- بخش Social Engineering

کالی لینوکس چیست ؟ از سیر تا پیاز (دانلود جدیدترین نسخه کالی لینوکس)

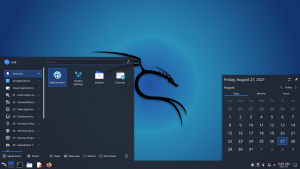

کالی لینوکس محبوب ترین سیستم عامل هکر ها به شمار می رود.

این سیستم عامل با جمع آوری ابزارهای مختلف هک و امنیت. یه محیط عالی را برای هکر ها و امنیت کار ها میسازد و یک جعبه ابزار نسبتا کامل برای این افراد هست.

- سیستم عامل کالی لینوکس که فوق العاده محبوب است.

همیشه به فکر تمامی افرادی در هر زمینه که دارند از این سیستم عامل استفاده میکنند بوده است. با آپدیت های متداول این سیستم عامل در هربار سعی میکند سیستم عامل روان تر زیباتر و قدرتمندتری را پیاده سازی کند.

نیم نگاهی به لینوکس

قبل از اینکه به کالی لینوکس بپردازیم ابتدا باید دید که اصلا سیستم عامل لینوکس چیه لینوکس یا بهتر بگیم گنو/لینوکس (اسم رسمی) یک سیستم عامل شبه یونیکس است. در تابستان 1991 لینوس توروالدز یک سیستم عامل آزاد کد نویسی کرد و توسط برنامه نویسان و هکرها به شدت مورد استقبال قرار گرفت از آن پس توزیع های (نسخه) مختلفی از لینوکس بیرون آمد که معروف ترین آنها را خانواده Centos و Debian در بر میگرد که کالی لینوکس از خانواده Debian بیس هست.

کالی لینوکس چیست ؟

اگر تا به حال مشتاق هک بوده اید یا فقط درباره نحوه انجام آن کنجکاو بوده اید با سیستم عامل خاصی روبرو شده اید و آن کالی لینوکس است. اجازه دهید ابتدا بفهمیم کالی لینوکس چیست؟ کالی لینوکس یک سیستم عامل است که برای هک اخلاقی استفاده می شود.

نظر نویسنده : هکرهای حرفه ای معمولا از لینوکس های پایدار تری مثل اوبونتو استفاده میکند. اما چیزی که کالی رو ویژه میکند نصب و آماده سازی پیش فرض ابزارهای هک و امنیت است.

- کالی لینوکس یک دوره آموزشی معروف هم دارد که در آن کار با بیش از 100+ ابزار هک و امنیت را یاد میگیرد. که برای بررسی این دوره فوق العاده میتونید اینجا کلیک کنید !

ابزار های کالی لینوکس به چند دسته تقسیم میشوند ؟

بخش Information Gathering

جمع آوری اطلاعات به معنی جمع آوری انواع مختلف اطلاعات در مورد هدف است. این اساساً اولین مرحله یا مرحله ابتدایی هک اخلاقی است.

جایی که آزمایش کنندگان نفوذ یا هکرها (چه کلاه سیاه و چه کلاه سفید) سعی می کنند تمام اطلاعات مربوط به هدف را جمع آوری کنند تا از آن برای هک استفاده کنند. برای به دست آوردن نتایج بهتر ما باید اطلاعات بیشتری در مورد هدف جمع آوری کنیم تا احتمال یک حمله موفق افزایش یابد.

- گردآوری اطلاعات هنری است که هر آزمایش کننده نفوذ (آزمایش کننده قلم) و هکر باید برای تجربه بهتر در آزمایش نفوذ به آن تسلط داشته باشد.

این روشی است که توسط تحلیلگران برای تعیین نیازهای مشتریان و کاربران استفاده می شود. تکنیک هایی که ایمنی، مطلوبیت، قابلیت استفاده، قابلیت یادگیری و غیره را برای همکاران فراهم می آورد منجر به همکاری، تعهد و صداقت آنها می شود. ابزارها و تکنیک های مختلفی در دسترس است، از جمله منابع عمومی مانند Whois یا nslookup که می تواند به هکرها در جمع آوری اطلاعات کاربران کمک کند. - این مرحله بسیار مهم است زیرا هنگام انجام حملات به هر گونه اطلاعات مورد نظر (مانند نام حیوان خانگی، نام دوست صمیمی، سن یا شماره تلفن برای انجام حملات حدس زدن رمز عبور یا انواع دیگر حملات) مورد نیاز است.

در این بخش شما با ابزار های جمع آوری اطلاعات که یکی از مراحل اصلی تست نفوذ است آشنا خواهید شد و کار با ابزارهایی همچون Nmap را فرا خواهید گرفت.

خیلی راحت تر بخواهیم بررسی کنیم میتوان با چهار کلمه جمع آوری اطلاعات را بیان کرد :

- Footprinting

- Scanning

- Enumeration

- Reconnaissance

بخش Vulnerability Analysis

ارزیابی آسیب پذیری چیست ؟ این نام نشان می دهد که فرایند تشخیص تجزیه و تحلیل و رتبه بندی آسیب پذیری ها

در رایانه ها و سایر سیستم های مرتبط برای تجهیز پرسنل فناوری اطلاعات و تیم مدیریت به دانش کافی در مورد تهدیدات غالب در محیط است. با داشتن اطلاعات مناسب در دسترس، عوامل خطرساز را می توان به درستی درک کرد و اقدامات مورد نیاز را می توان بدون تأخیر به طور شایسته تعریف کرد. ارزیابی آسیب پذیری مختص یک صنعت نیست و می تواند در همه صنایع اعم از سیستم های فناوری اطلاعات تا انرژی و دیگر سیستم های کاربردی مورد استفاده قرار گیرد.

- ارزیابی آسیب پذیری بینش عمیقی در مورد نقص های امنیتی در یک قسمت را ارائه می دهد و به ارزیابی آسیب پذیری سیستم در برابر یک تهدید خاص و تهدیدات در حال توسعه کمک می کند. به بیان ساده، یک سازمان می تواند نقص های امنیتی، ریسک کلی و دارایی هایی را که در برابر نقض امنیت سایبری آسیب پذیر هستند کاملاً درک کند. برای محافظت از خود و مقابله با حملات غافلگیر کننده ارزیابی دقیق آسیب پذیری می تواند مسائل امنیتی بدون مراقبت را برطرف کند.

در این بخش شما با ابزار های بررسی آسیب پذیری های (مانند Nikto) مختلف آشنا خواهید شد. (بخشی فوق العاده مهم و امنیتی برای هر نوع فعالیتی) !

بخش Web Application Analysis

اکثر برنامه های کاربردی که این روزها توسعه یافته اند از فناوری های مختلف وب استفاده می کنندکه پیچیدگی و خطر افشای داده های حساس را افزایش می دهد. برنامه های تحت وب همیشه هدف دیرینه دشمنان مخرب برای سرقت، دستکاری، خرابکاری و اخاذی شرکت های تجاری بوده اند. این گسترش برنامه های وب چالش های بزرگی را برای آزمایش کننده های نفوذ ایجاد کرده است. نکته اصلی این است که هم برنامه های وب و هم پایگاه های داده (دیتابیس ها) را در کنار اقدامات متقابل امنیت شبکه ایمن سازی کنید. این امر ضروری است زیرا برنامه های وب به عنوان یک سیستم پردازش داده عمل می کنند و پایگاه داده مسئول ذخیره اطلاعات حساس است (به عنوان مثال : کارت های اعتباری، مشخصات مشتری، داده های احراز هویت، و..) را میتوان به خطر بندازند.

- آزمایش نفوذ برنامه های وب شامل چهار مرحله اصلی شامل جمع آوری اطلاعات، تحقیق و بهره برداری، گزارش و توصیه ها و اصلاح با پشتیبانی مداوم است. این آزمایشات در درجه اول برای حفظ امنیت توسعه کد نرم افزاری در طول چرخه عمر آن انجام می شود. اشتباهات برنامه نویسی الزامات خاص یا عدم آگاهی از بردارهای حملات سایبری هدف اصلی انجام این نوع آزمایش نفوذ است.

در این بخش شما با ابزار های بررسی آسیب پذیری های تحت وب آشنا خواهید شد. مانند ابزار اسکن سایت وردپرسی Wp-Scan

بخش DataBase Assessment

اگر ندانید که مشکلات وجود دارد یا نه ؟ نمی توانید در برابر آنها محافظت کنید. به عنوان مثال سازمان ها می توانند

با نقض داده های تولید کپی شده در سرورهای تست مدیریت نشده کور شوند. SecureSphere این مشکل را با شناسایی سریع داده های حساس، آسیب پذیری های پایگاه داده و پیکربندی های غلط حل می کند تا بتوانید آنها را اولویت بندی و کاهش دهید. ارزیابی پایگاه داده با اطمینان از مطابقت حفاظت از پایگاه داده با مقررات، بهترین شیوه ها و استانداردهای داخلی شرکت به شما کمک می کند از سرفصل ها خارج شوید.

در این بخش شما با ابزار های ارتباطی با دیتا بیس و شبیه سازی حملات به دیتابیس ها آشنا خواهید شد. مانند ابزار SqlSuS

بخش Password Attack

حمله بروت فورس نوعی حمله بی رحمانه است که در آن یک بازیگر مخرب قبل از انتقال به یک حساب دیگر و تکرار این روند

رمز عبور یکسانی را در بسیاری از حساب ها امتحان می کند. زیرا بسیاری از کاربران از رمزهای عبور ساده و قابل پیش بینی مانند “password123” استفاده می کنند.

- یک روش معمول در بین بسیاری از شرکت ها این است که کاربر را پس از تعدادی تلاش ناموفق در ورود (معمولاً 3-5 بار) در کوتاه مدت قفل کنید. به دلیل ماهیت حمله پاشش رمز عبور، یک بازیگر بد می تواند از شناسایی و قفل شدن در حساب جلوگیری کند، که یک مشکل رایج در حملات بی رحمانه معمولی است.

برای مثال : “وقتی بانک من قربانی بروت فورس حمله شد، از من خواسته شد که رمز عبور خود را تغییر دهم.

به نظر می رسد برخی از هکرها موفق شده اند میلیون ها نام کاربری و رمز عبور را علیه کاربران بانک امتحان کنند – و من یکی از آنها بودم.

در این بخش شما با ابزار های ساخت پسورد لیست و حملات پسورد (بروت فورس) آشنا خواهید شد. مانند ابزار Hydra و Johnny

بخش Wireless Attacks

حملات بی سیم به یک مسئله امنیتی بسیار متداول در مورد شبکه ها تبدیل شده است.

این به این دلیل است که چنین حملاتی واقعاً می تواند اطلاعات زیادی را که در سراسر یک شبکه ارسال می شود بدست آورد

و از آن برای انجام برخی جنایات در شبکه های دیگر استفاده کند. هر شبکه بی سیم در برابر چنین حملاتی بسیار آسیب پذیر است و بنابراین بسیار مهم است که تمام اقدامات امنیتی لازم انجام شود تا از به هم ریختگی ناشی از چنین حملاتی جلوگیری شود. این حملات معمولاً برای هدف قرار دادن اطلاعاتی که از طریق شبکه ها به اشتراک گذاشته می شود انجام می شود.

- بنابراین آگاهی از چنین حملاتی بسیار مهم است، به طوری که فرد در موقعیتی قرار دارد که در صورت وقوع آن را شناسایی کند. برخی از حملات رایج شبکه در زیر شرح داده شده است.

در این بخش شما با ابزار های بررسی حملات به وایرلس ها (وای فای) آشنا خواهید شد. مانند ابزار AirCrack اگر میخوای تخصصی این بخش رو دنبال کنی حتما یه سری به دوره تخصصی وایرلس هکینگ ما بزن !

بخش Reverse Engineering

چه در بازسازی موتور خودرو و چه در نمودار بندی یک جمله، مردم می توانند در مورد بسیاری از چیزها به سادگی

با جدا کردن آنها و کنار هم قرار دادن دوباره آنها با یکدیگر آشنا شوند. این به طور خلاصه مفهوم مهندسی معکوس است تجزیه چیزی برای درک آن، ایجاد یک نسخه یا بهبود آن.

- فرایندی که در ابتدا فقط برای سخت افزار اعمال می شد، مهندسی معکوس اکنون در نرم افزار، پایگاه های داده و حتی DNA انسان اعمال می شود. مهندسی معکوس به ویژه با سخت افزار و نرم افزار رایانه اهمیت دارد. برنامه ها به زبانی مانند C ++ یا Java نوشته می شوند که برای سایر برنامه نویسان قابل درک است. اما برای اجرا بر روی رایانه، آنها باید توسط برنامه دیگری به نام کامپایلر به یک و صفر زبان ماشین ترجمه شوند. کد کامپایل شده برای اکثر برنامه نویسان غیرقابل درک است، اما راه هایی وجود دارد که کد ماشین را به فرمت سازگار با انسان تبدیل کنید، از جمله ابزار نرم افزاری به نام decompiler یا ApkTOOL

مهندسی معکوس برای اهداف زیادی استفاده می شود : به عنوان یک ابزار یادگیری. به عنوان راهی برای تولید محصولات جدید و سازگار که ارزان تر از آنچه در حال حاضر در بازار هستند؛ برای کارکرد نرم افزار یا پل زدن داده ها بین سیستم عامل های مختلف یا پایگاه های داده !

در این بخش شما با ابزار های مهندسی معکوس آشنا خواهید شد. مانند ابزار APKTool.

بخش Exploitation Tools

بهره برداری شامل استفاده از ابزارهایی از جمله صدها کالی لینوکس و کد برای استفاده از آسیب پذیری های کشف شده

در نرم افزارها، سیستم ها یا برنامه های مختلف است. ابزارهای موجود متعدد، ساده تا پیشرفته هستند و معمولاً برای حمله به سرویس های آسیب پذیر خاص استفاده می شوند.

در این بخش شما با ابزار های بررسی آسیب پذیری و استفاده از آن (اکسپلویت) آشنا خواهید شد. ابزارهایی مانند متاسپلویت و Beef اگر میخای تخصصی این ابزار متاسپلویت رو دنبال کنی حتما یه سری به دوره تخصصی متاسپلویت ما بزن !

بخش Sniffing & Spoofing

اول نگاهی داشته باشیم به Sniffing که تکنیک نظارت و ثبت مداوم تمام بسته های داده ای است که از طریق شبکه منتقل می شوند.

مدیران شبکه یا سیستم از دستگاههای تفهیم کننده برای نظارت و عیب یابی ترافیک شبکه استفاده می کنند. هکرها از sniffers برای ضبط بسته های داده حاوی اطلاعات حساس مانند رمزهای عبور و اطلاعات حساب استفاده می کنند. مهاجمان دستگاه های خرابکار را به عنوان سخت افزار یا نرم افزار در سیستم نصب می کنند.

- درمورد Spoofing هم میتوان گفت : استفاده از جعل برای نشان دادن ارتباط از منبع شناخته شده و مورد اعتماد Spoofing است.

این می تواند به سادگی جعل ایمیل ، جعل تلفن ، جعل وب سایت یا موارد فنی تر مانند رایانه جعل آدرس IP ، ARP یا سرور DNS باشد. هدف از حمله Spoofing دستیابی به داده ها یا اطلاعات حساس با ارائه یک منبع قابل اعتماد است. ارسال هرزنامه از طریق وب سایت، ایمیل، تماس تلفنی، پیامک، آدرس IP و سرورها امکان پذیر است.

در این بخش با ابزارهای شنود و عیب یابی شبکه مانند وایرشارک آشنا خواهید شد اگر میخای تخصصی این ابزار متاسپلویت رو دنبال کنی حتما یه سری به دوره تخصصی وایرشارک ما بزن !

بخش Post Exploitation

همانطور که از معنی پیداست از بهره برداری اساساً به معنای مراحل عملیات پس از به خطر انداختن سیستم قربانی توسط مهاجم است.

ارزش سیستم به خطر افتاده با ارزش داده های واقعی ذخیره شده در آن و نحوه استفاده مهاجمان از آن برای اهداف مخرب تعیین می شود. مفهوم سوءاستفاده از پست تنها از این جهت مطرح شده است که چگونه می توانید از اطلاعات سیستم قربانی قربانی استفاده کنید. این مرحله در واقع با جمع آوری اطلاعات حساس، مستند سازی آن و داشتن ایده ای از تنظیمات پیکربندی، رابط های شبکه و سایر کانال های ارتباطی سروکار دارد. اینها ممکن است برای حفظ دسترسی مداوم به سیستم مطابق نیاز مهاجم مورد استفاده قرار گیرد.

در این بخش با ابزارهایی که معمولا پس از نفوذ و گرفتن دسترسی کاربرد دارند آشنا خواهیم شد مانند ابزار Mimikatz

بخش Forensics

پزشکی قانونی رایانه ای (همچنین به عنوان علم پزشکی رایانه ای شناخته می شود) شاخه ای از علم پزشکی قانونی دیجیتال است

که به شواهد موجود در رایانه ها و رسانه های ذخیره سازی دیجیتال مربوط می شود. هدف پزشکی قانونی رایانه بررسی رسانه های دیجیتالی به شیوه صحیح پزشکی قانونی با هدف شناسایی، حفظ، بازیابی، تجزیه و تحلیل و ارائه حقایق و نظرات درباره اطلاعات دیجیتالی است.

- اگرچه بیشتر اوقات با بررسی انواع مختلف جرایم رایانه ای مرتبط است اما پزشکی قانونی رایانه ای ممکن است

در دادرسی مدنی نیز مورد استفاده قرار گیرد. این رشته شامل تکنیک ها و اصول مشابهی برای بازیابی اطلاعات است، اما با دستورالعمل ها و شیوه های اضافی طراحی شده برای ایجاد یک مسیر حسابرسی قانونی.

شواهد حاصل از تحقیقات پزشکی قانونی رایانه معمولاً مشمول همان دستورالعمل ها و شیوه های دیگر شواهد دیجیتالی است. این پرونده در تعدادی از پرونده های مهم مورد استفاده قرار گرفته است و به طور گسترده در سیستم های دادگاه ایالات متحده و اروپا به عنوان معتبر پذیرفته شده است.

در این بخش شما با ابزار های جرم یابی و پیدا کردن رد پای نفوذگر آشنا خواهید شد. مانند ابزار Chrootkit

بخش Reporting Tools

ممکن است در گذشته با چیزی مانند MS report/Report Builder سر و کار داشته باشید. در حقیقت

بسیاری از ابزارهایی که در زندگی کاری روزانه خود استفاده می کنید، احتمالاً دارای نوعی عملکرد گزارش دهی هستند. همانطور که پروژه های شما رشد می کنند، به چیزی متحدتر و قوی تر نیاز خواهید داشت تا میزان ورودی و سطح جزئیات مورد نیاز را مدیریت کند.

- ابزار گزارش یا ابزار گزارش نرم افزاری، سیستمی است که داده ها را از منابع مختلف دریافت کرده

و در جداول، نمودارها، ارائه های بصری و سایر سبک ها برآمده است تا تجزیه و تحلیل اطلاعات آسان تر شود. به عنوان مثال، ابزارهای گزارش تابلو از ترکیب داده ها و تجزیه و تحلیل داده ها برای کمک به کاربران در جستجوی تغییرات الگو ها استفاده می کنند.

در این بخش شما با ابزار های عمومی کالی لینوکس آشنا خواهید شد. مثل PIPAL

بخش Social Engineering

مهندسی اجتماعی هنر دستکاری افراد است تا آنها اطلاعات محرمانه را رها کنند. انواع اطلاعاتی که جنایتکاران به دنبال آن هستند

می تواند متفاوت باشد، اما هنگامی که افراد مورد هدف قرار می گیرند، مجرمان معمولاً سعی می کنند شما را فریب دهند تا رمزهای عبور یا اطلاعات بانکی خود را به آنها بدهید، یا به رایانه شما دسترسی داشته باشند تا به طور مخفیانه نرم افزارهای مخرب را نصب کنند که به آنها دسترسی شما را می دهد. گذرواژه ها و اطلاعات بانکی و همچنین کنترل رایانه شما به آنها.

- نفوذگران از تاکتیک های مهندسی اجتماعی استفاده می کنند زیرا معمولاً استفاده از تمایل طبیعی شما برای اعتماد آسان تر از کشف راه هایی برای هک نرم افزار است. به عنوان مثال، فریب دادن شخصی برای دادن رمز عبور به شما بسیار آسان تر از این است که بخواهید رمز عبور او را هک کنید (مگر اینکه رمز عبور واقعاً ضعیف باشد).

در این بخش شما با ابزار های مهندسی اجتماعی آشنا خواهید شد. مانند ابزار SET

- برای دانلود کالی لینوکس میتوانید به باکس دانلود ما مراجعه کنید.

سلام خدمت آقای روشنی فر

ممنون بابت مطالب خوبتون

من دو سوال داشتم

۱. بهنظر شما برای کالی لینوکس از کدام مجازی ساز استفاده کنم بهتره virtual box یا VMware workstation

۲. برای کالی لینوکس که یک سیستم عامل هکینگ هست آیا آنتی ویروس و فایروال لازمه

چون من شنیدم باید تو هر سیستمی نکات ایمنی را رعایت کرد و اگه لازم هست پیشنهادی برای نصب فایروال و آنتی ویروس دارید اگه بگید ممنون میشم باتشکر

با سلام

۱ – فرقی نداره

۲ – کالی خودش فایروال داره . در مورد آنتی ویروس هم بله میتونید نسخه لینوکسی آنتی ویروس ها رو نصب کنید