بررسی کامل (Hash) هش رمزنگاری ، بخش دوم ! + همراه با ویدئو

بررسی کامل هش (Hash) رمزنگاری، بخش دوم !

» باسلام، خدمت همراه همیشگی وب سایت آموزشی امنیتی سیاه !

با بحث و موضوع هش رمزنگاری ، کاربرد های یک Hash ، انواع هش و تفاوت آنها با هم و توضیحات کاملی درباره ای این مسئله خدمت شما هستیم !

× هش چیست ؟

» هش در واقع محصول یک تابع رمزنگاری هش می باشد ! تعریف بهتر هش چیست ؟

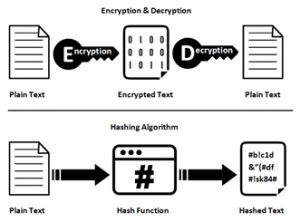

هش یک عملیات یک سویه ریاضی می باشد که بر روی متن ساد ( Plain Text ) انجام می شود تا یک متن رمزی با اندازه ثابت را در خروجی به ما بدهد !

× درمورد هش بیشتر بدانید !

» هش ها در سیستم های امنیتی در جایی که از آنها استفاده می شود برای اطمینان از عدم دسترسی

به پیام های منتقل شده، نقش ایفا می کنند؛ فرستنده هشی از پیام را تولید می کند ، آن را رمزگذاری می کند و با ارسال پیام آن را ارسال می کند سپس گیرنده پیام و هش را رمزگشایی می کند، از پیام دریافت شده هش دیگری تولید می کند و دو هش را با یکدیگر مقایسه می کند؛ اگر آنها یکسان باشند، احتمال انتقال پیام به صورت دست نخورده احتمال بسیار بالایی وجود دارد !

× انواع هش ؟

- MD4 (128 bits, obsolete)

- MD5 (128 bits)

- RIPEMD-160 (160 bits)

- SHA-1 (160 bits)

- SHA-256, SHA-384

- SHA-512 (longer versions of SHA-1, with) slightly different designs

× تابع هشینگ ( Hashing ) خصوصیات یک هش مناسب ؟

- به سرعت برای هر پیام ورودی قابل محاسبه باشد !

- یه تغییر کوچک داخل ورودی منجر به تغییر زیاد در خروجی (هش) شود !

- پیدا کردن دو ورودی که هش یکسان تولید کنند تقریبا نشدنی باشد. (تصادم هش) !

- جواب قطعی داشته باشد. یعنی ورودی یکسان همیشه خروجی یکسانی داشته باشد !

- پیدا کردن ورودی از طریق خروجی یا همان هش تقریبا نشدنی باشد. (به جز این که تمامی ورودی های ممکن تست شود) !

» در آخر ویدئویی آموزشی مربوط به روش های کرک کردن هش های مختلف؛ با روش های متفاوت ! اگر بخش اول این موضوع را تماشا نکرده اید حتما اینجا کلیک کنید !

مدرس : حسین محمدیان