روش های کرک پسورد هش شده وردپرس

5544 بازدید

.:: روش های کرک پسورد هش شده وردپرس ::.

» باسلام، با یکی دیگر از مقالات آموزشی امنیتی با شما کاربران محترم هستیم..

همیشه شنیدم که الگوریتم های پسوردگذاری وردپرس بسیار قوی هستند، امروز قصد داریم با استفاده از حملات بروت فورس این پسورد ها رو بشکنیم و به کرک پسورد هش شده وردپرس بپردازیم ” با ما همراه باشید ” !

حملات بروت فورس چیست ؟

» حملات آنلاین پسورد یا همون بروت فورس (فضای کلید) که ممکن جاهای به گوشتون خورده باشه :

همینطوری که از نام بحث امروزمون پیداس درمورد حدس زدن پسورد هدف داریم بحث میکنیم خب اصولا شاید خیلی از شما قبلا درمورد این موضوع مطالبی رو مطالعه کرده باشید اما امروز براتون این مسئله رو خیلی گسترده تر توضیح میدم که یکم اطلاعات خودتون رو افزایش بدید..

در مورد این حملات بیشتر بدانید !

» حدس کلمه عبور یا پسورد خودمون از روی اطلاعات، شناخت های از قدیم از هدف !

و یا اطلاعاتی که قبلا جمع آوری کردیم؛ خب قطعا با پسورد لیست آشنایی کافی رو دارید !

ما از طریق این ساختار میام اقدام به حمله به سمت سرویس ها و پروتکل های شبکه که از یک الگوی نام کاربری یا همون یوزرنیم و کلمه عبور همون پسورد خودمون برای احراز هویت استفاده میکنند..

معرفی ابزار Hashcat

» Hashcat ابزاری برای بازیابی رمز عبور است. این پایگاه تا سال 2015 دارای یک کد

اختصاصی بود اما اکنون به عنوان نرم افزار منبع باز منتشر می شود. نسخه های مربوط به لینوکس ، OS X و ویندوز در دسترس هستند. نمونه هایی از الگوریتم های هش پشتیبانی از Hashcat عبارتند از هش های Microsoft LM ، MD4 ، MD5 ، SHA-family ، قالب های Unix Crypt ، MySQL و Cisco PIX. (این ابزار به طور پیشفرض روی کالی لینوکس نصب هست)

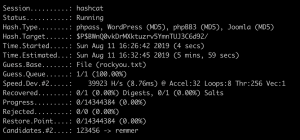

روش کار با ابزار Hashcat

ابتدا برای دیدن راهنمای این ابزار از دستو زیر استفاده میکنیم

hashcat --help

1- حمله با روش Combinator

hashcat -m 0 -a 1 -o /root/cracked.txt /root/target_hashes.txt rockyou.txt

![]()

2- حمله با روش Wordlist

hashcat -m 400 -a 1 -o /root/cracked.txt /root/target_hashes.txt rockyou.txt

![]()

3- حمله با روش Rules Based

hashcat -m 0 -o /root/cracked.txt /root/target_hashes.txt rockyou.txt

![]()

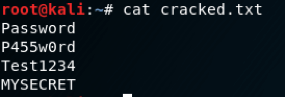

-» فایل Cracked.txt : فایلی که پسوردهای کرک شده داخل آن ریخته میشوند

-» فایل Target_Hashes : فایل هش های وردپرس

-» فایل Rockyou.txt : فایل پسورد لیست ما برای حملات بروت فورس

معنای Option ها

- – o : مسیر فایل خروجی

- – a : نوع حمله را مشخص میکند

- – m : نوع هش را مشخص میکند

-» نکته : Rockyou را میتوانید از مسیر زیر پیدا کند !

/usr/share/wordlists/rockyou.txt.gz