بررسی آسیب پذیری SQL Injection با ابزار ScanQli

.:: بررسی آسیب پذیری SQL Injection با ابزار ScanQli ::.

Sql Injection چیست ؟

» حفره امنیتی Sql Injection ، یک روش برای تست نفوذ می باشد که نفوذگر از عدم فیلترینگ مناسب سایت در قسمت فراخوانی اطلاعات از دیتابیس سوءاستفاده کرده و با وارد کردن دستورات خود که اصطلاحاً به آن Exploit گویند، اطلاعات مورد نظر خود را فراخوانی میکند !

-» ویکی پدیا : تزریق SQL یک تکنیک تزریق کد است ، که برای حمله به برنامه های کاربردی

مبتنی بر داده استفاده می شود ، که در آن عبارات مخرب SQL در یک قسمت ورودی برای اجرا وارد می شوند

( به عنوان مثال برای رها کردن محتوای بانک اطلاعاتی به مهاجم ) تزریق SQL باید از یک آسیب پذیری امنیتی در نرم افزار برنامه سوءاستفاده کند، به عنوان مثال : هنگامی که ورودی کاربر به صورت نادرست برای کاراکترهای فرار رشته ای تعبیه شده در عبارات SQL یا ورودی کاربر فیلتر شده باشد، به شدت تایپ نشده و به طور غیر منتظره اجرا می شود تزریق SQL بیشتر به عنوان یک وکتور حمله برای وب سایت ها شناخته می شود اما می تواند برای حمله به هر نوع بانک اطلاعاتی SQL مورد استفاده قرار گیرد !

معرفی ابزار ScanQli

» این ابزار به زبان پایتون نسخه 2 و 3 نوشته شده و می تواند با کمک کتابخانه های خود به بررسی آسیب پذیری SQl Injection در وبسایت شما بپردازد !

دوره تخصصی زبان پایتون کلیک کنید !

مهم ترین کتابخانه های استفاده شده در ابزار !

- requests

- urllib

روش کار با این ابزار

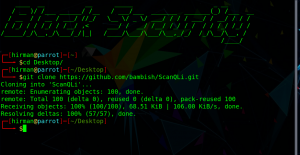

1 – ابتدا با دستور زیر آن را نصب کنید !

git clone https://github.com/bambish/ScanQLi.git

2- به دایرکتوری دانلود شده نقل مکان کنید !

cd ScanQli

3- کتابخانه های مورد نیاز ابزار را دانلود کنید !

pip install -r requirements.txt

![]()

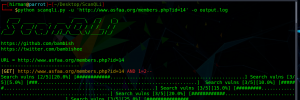

4 – سپس با دستور زیر می توانید سایت خود را بررسی کنید !

python scanqli.py -u http://127.0.0.1/test/?p=news -o output.log

» ممنون که با ما بودید نظرات خود را در زیر پست برای ما کامنت کنید !

سلام به من خطای ۵۰۳ میده .اگه با پروکسی امتحان کنم حل میشه؟