حملات باج افزاری نسل جدید: راهکارهای بازیابی داده بدون پرداخت باج

باج افزار در سال ۲۰۲۶، چشم انداز تهدیدات سایبری به طور کلی تغییر کرده است. حملات سایبری دیگر محدود...

باج افزار در سال ۲۰۲۶، چشم انداز تهدیدات سایبری به طور کلی تغییر کرده است. حملات سایبری دیگر محدود...

.:: ارزیابی امنیتی چیست؟ و تفاوت آن با تست نفوذ چیست ؟ ::. در این پست قصد داریم...

.:: تست نفوذ چیست؟ معرفی انواع ابزار های تست نفوذ ::. » باسلام، با یکی دیگر از...

.:: تست نفوذ به ویندوز با ابزار NanoCore ::. باسلام، با یکی دیگر از مقالات آموزشی امنیتی...

[vc_row][vc_column][vc_column_text] معرفی ابزار تست نفوذ ( Reverse Shell ) ! » باسلام، با معرفی و بررسی یک ابزار...

[vc_row][vc_column][vc_column_text] FUD در زمینه هک به چه معناست و چه کاربردی دارد ؟ » باسلام، با...

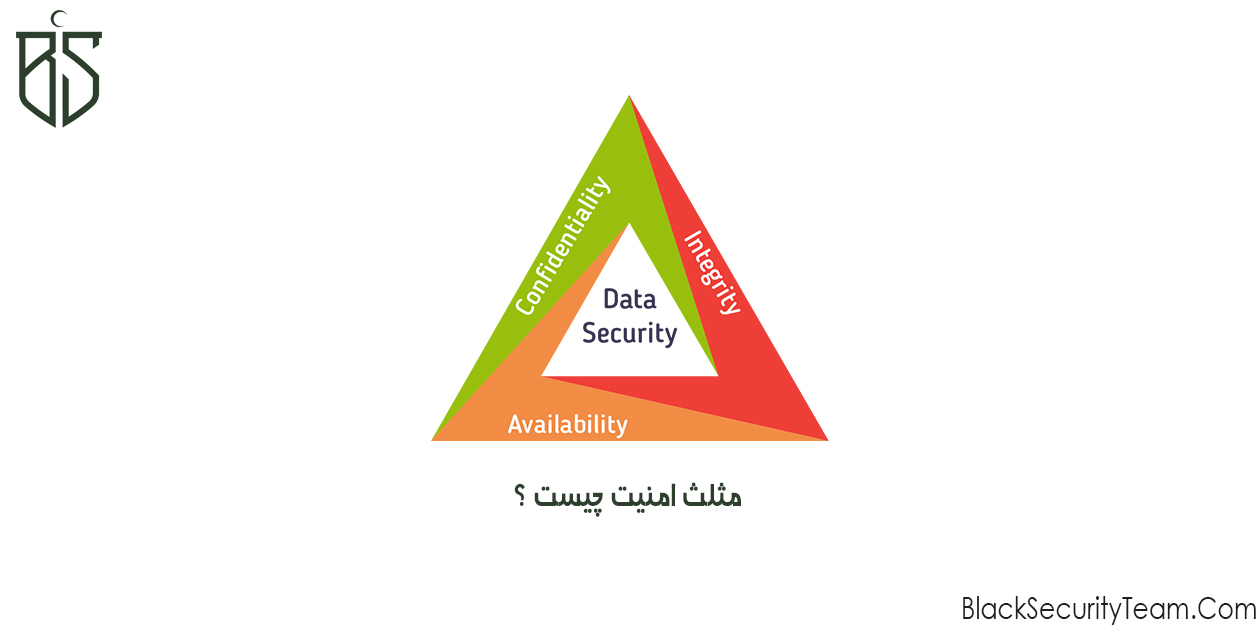

مثلث امنیت و یا CIA چیست ؟ » باسلام، با یکی دیگر از مقالات آموزشی خدمت شما هستیم !...

[vc_row][vc_column][vc_column_text text_larger=”no”] اضافه کردن اکسپلویت به فریمورک متاسپلویت » باسلام، امیدوارم حالتون خوب باشه امروز قصد داریم به شما...

[vc_row][vc_column][vc_column_text] آموزش کار با ابزار Nmap – بخش دوم » سلام امیدوارم حالتون خوب باشه امروز قراره که...

ساخت پسورد لیست دلخواه با ابزار Cupp-Master