بررسی آسیب پذیری XSS با ابزار XSpear

.:: بررسی آسیب پذیری XSS با ابزار XSpear ::.

» باسلام، با یکی دیگر از مقالات آموزشی امنیتی با شما کاربران محترم هستیم..

اینبار با موضوع و معرفی و بررسی آسیب پذیری XSS با ابزار XSpear با شما عزیزان هستیم با ما همراه باشید !

آسیب پذیری XSS چیست ؟

» XSS مخفف Cross Site Scripting هست اما بدلیل اشتباه نگرفته شدن با CSS اون را XSS میخوانند.

-» نوعی آسیب پذیری امنیتی رایانه است که معمولاً در برنامه های وب مشاهده می شود.

حملات XSS به مهاجمان امکان می دهد اسکریپت های سمت کلاینت را به صفحات وب که توسط سایر کاربران مشاهده می شود ، تزریق کنند. یک آسیب پذیری اسکریپت در سطح سایت ممکن است توسط هکرها برای دور زدن کنترل های دسترسی مانند پالاسی ها استفاده شود. XSS در وب سایت ها ، تقریباً 84٪ از کلیه آسیب پذیری های امنیتی ثبت شده توسط Symantec تا سال 2007 را به خود اختصاص داده است. در سال 2017 ، حملات XSS هنوز یک بردار اصلی تهدید در نظر گرفته میشد .اثرات XSS بسته به حساسیت اطلاعات داده شده توسط سایت آسیب پذیر و ماهیت هرگونه کاهش امنیتی که توسط شبکه مالک سایت انجام می شود ، در محدوده مختلف از ناراحتی های کوچک تا ریسک امنیتی قابل توجه است.

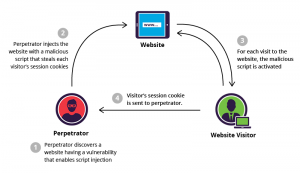

مهاجمین چگونه عمل میکنند ؟

» مهاجم با استفاده از XSS جهت ارسال اسکریپت های مخرب به قربانی بهره می برد !

مرورگر کاربر نهایی، هیچ راهی برای تشخیص نامطمئن بودن اسکریپت نداشته و آن را اجرا خواهد نمود. به دلیل اینکه مرورگر فرض را بر این می گذارد که اسکریپت ها از منبع مورد اعتماد می آیند و به اسکریپت مخرب اجازه ی دسترسی به تمام داده هایی که دسترسی به آن توسط مرورگر برای یک سایت امکان پذیر است را می دهد. این اطلعات حساس شامل کوکی ها، token های مربوط به یک نشست یا session و … می شوند. به وسیله ی این اسکریپت ها حتی می توان محتوای یک صفحه ی HTML را دوباره نوشت !

-» حمله ای XSS زمانی اتفاق می افتد که :

» داده هایی که در محتوای پویا و داینامیک وجود دارند، بدون اعتبارسنجی به کاربر ارسال می شود !

» داده هایی که از یک مبداء نامطمئن می آیند وارد برنامه ی تحت وب و در اکثر مواقع وارد یک درخواست وب Reques می شوند !

ابزار XSpear

» این ابزار در سال 2019 با استفاده از زبان روبی نوشته شد این ابزار در زمینه تجزیه و تحلیل پارامترها بکار میرود !

کتابخانه های مورد استفاده در این ابزار

colorize selenium-webdriver terminal-table progress_bar

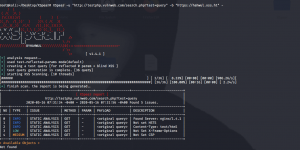

آموزش کار با ابزار XSpear

» 1. ابتدا ابزار را دانلود کنید !

git clone https://github.com/hahwul/XSpear.git cd XSpear

» 2. حال با دستور زیر ابزار را نصب کنید ( ممکن است ورژن ابزار شما متفاوت باشد پس دقت کنید ) !

![]()

gem install XSpear-1.4.1.gem

» 3. حال با دستورات زیر میتوانید وبسایت خود را در زمینه آسیب پذیری XSS بررسی کنید !

XSpear -u "http://testphp.vulnweb.com/search.php?test=query" -d "searchFor=yy" Only JSON output : XSpear -u "http://testphp.vulnweb.com/search.php?test=query" -d "searchFor=yy" -o json -v 0 Set scanning thread : XSpear -u "http://testphp.vulnweb.com/search.php?test=query" -t 30 Testing at selected parameters : xspear -u "http://testphp.vulnweb.com/search.php?test=query&cat=123&ppl=1fhhahwul" -p cat,test Testing at all parameters xspear -u "http://testphp.vulnweb.com/search.php?test=query&cat=123&ppl=1fhhahwul" -p cat,test