بد یو اس بی (Bad Usb) چیست و چه کاربردی دارد

[vc_row][vc_column][vc_column_text]

بد یو اس بی (Bad Usb) چیست و چه کاربردی دارد !

» باسلام، با یکی دیگر از مقالات آموزشی امنیتی سیاه خدمت شما هستیم؛ بحث این پست معرفی بد یو اس بی در خدمت شما هستم !

~ بد یو اس بی ( Bad Usb ) چیست ؟

» بد یو اس بی ها همان فلش های معمولی هستند که تغییراتی در فایلهای پیکربندی آنها توسط نفوذگر صورت گرفته است، و قصد اجرا کدهای مخرب را در سیستم عامل هدف دارد !

~ چه دستگاه هایی برای تبدیل به Bad Usb مناسب اند ؟

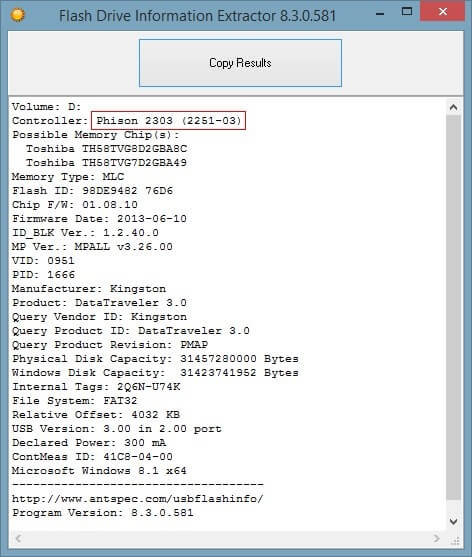

» شاید براتون سوال پیش آمده باشه که چه دستگاه هایی برای تبدیل شدن به بد یو اس بی مناسب اند ؛ باید پاسخ داد که هر دستگاه Usb را می توان به یک Bad Usb تبدیل کرد و میتوان دستور کدهای مخرب ساده را اجرایی کرد اما برای یک Bad USB اساسی بهتر است که Usb شما با فلش درایو 3.0 باشد و یک میکرو کنترل (Phison 2303 (2251-03 .

» نکته: برای دیدن لیستی از دستگاه های قابل ساپورت می توانید به GitHub مراجعه کنید !

~ تعیین میکروکنترلر درایو فلش USB ؟

» قبل از شروع، می خواهیم مطمئن شویم که USB ما از کنترلر پشتیبانی شده استفاده می کند یا نه . برای جمع آوری اطلاعات مورد نیاز در مورد USB می توانیم از برنامه ای به نام Flash Drive Information Extractor استفاده کنیم.

» نیازی به نصب ندارد. کافیست که ابزار را باز کرده و در حالی که USB خود را در رایانه شخصی خود وارد کرده اید ، دکمه “دریافت اطلاعات فلش درایو USB” را بزنید. اگر درایو شما از کنترلر Phison 2303 (2251-03) استفاده می کند ، خروجی باید شبیه به این باشد :

× برای اطلاع بیشتر می توانید به این سایت مراجعه کنید !

https://null-byte.wonderhowto.com/how-to/make-your-own-bad-usb-0165419/

× روش های مقابله با Bad USB ها !

» معمولا این نوع از بد افزار ها برای اجرا کدهای خود از AutoRun سیستم عامل شما استفاده میکنند

(پس AutoRun را غیر فعال کنید)

» همیشه یک آنتی ویروس بروز و آنلاین بر روی سیستم عامل خود نصب کنید

(البته اگر نفوذگر ماهر باشد به راحتی آنتی ویروس ها را هم دور میزند)

» پورت های USB خود را با روکش ببندید و مواظب باشید هر فلشی را وصل نکنید !

شرکت در دوره فوق تخصصی تست نفوذ با متاسپلویت کلیک کنید !

[/vc_column_text][/vc_column][/vc_row]