پنهان سازی اطلاعات در فایل صوتی

[vc_row][vc_column][vc_column_text text_larger=”no”]

پنهان سازی اطلاعات در فایل صوتی

» باسلام، امیدوارم حالتون خوب باشه نظر شما عزیزان را به قسمت دوم پست پنهان نگاری اطلاعات جلب میکنم !

» امروز قراره به پنهان سازی اطلاعات در فایل صوتی بپردازیم !

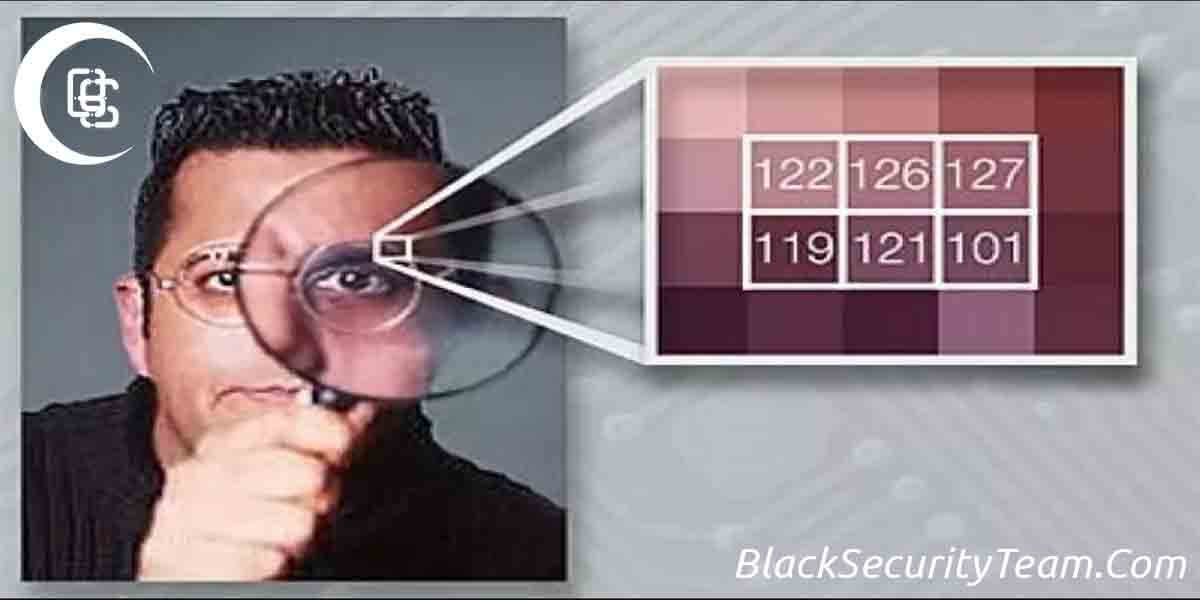

× پنهاننگاری یا اصطلاحاً استگانوگرافی :

» هنر و علم برقراری ارتباط پنهانی است و هدف آن پنهان کردن ارتباط به وسیله قرار دادن پیام

در یک رسانه پوششی است به گونهای که کمترین تغییر قابل کشف را در آن ایجاد نماید و نتوان موجودیت پیام پنهان در رسانه را حتی به صورت احتمالی آشکار ساخت !

» پنهاننگاری شاخهای از دانشی به نام ارتباطات پوشیدهاست. دانش ارتباطات پوشیده

خود شامل چندین شاخه از جملهرمزنگاری، ته نقش نگاری و غیره میباشد. افرادی که میخواهند به صورت سری با یکدیگر ارتباط داشته باشند، اغلب سعی میکنند که آن ارتباط را به هر نحوی پنهان کنند !

» استگانوگرافی، برگرفته از دو کلمه یونانی stego به معنای پوشیده و graphy به معنای نوشتن است

» بنابراین کل کلمه به معنای پوشیدهنویسی یا پنهاننگاری میباشد !

در حقیقت در ابتدا یونانیان باستان از این روش استفاده میکردند. به اینصورت که نوشتههای داخل لوح سنگ بهوسیله نوعی از واکس،پوشیده میشدند. اگر فرستنده اطلاعات میخواست که پیغامش را مخفی کند برای اهداف نظامی از پوشیدهنویسی استفاده میکرد.

به اینصورت که پیغام در لوح بطور مستقیم حکاکی میشد؛ سپس واکس از بالای پیغام ریخته میشد؛ بنابراین پوشیدهنویسی نه به این معنا اما وجود داشت.

[/vc_column_text][vc_column_text text_larger=”no”]

[/vc_column_text][/vc_column][/vc_row][vc_row][vc_column][vc_message icon_fontawesome=”fa fa-download”]دانلود ویدیو

دانلود برنامه[/vc_message][/vc_column][/vc_row]

عالی بود

سپاس گذاریم